原标题:Http 和 Https终究有啥不一样?

1. 从HTTP说起

说起HTTP恳求,咱们简直每天都在宣布这样的恳求,例如咱们在浏览器中输入http://时,便是向百度的服务器宣布一个http恳求,而百度的服务器一起会给咱们回来该恳求的一个回应。

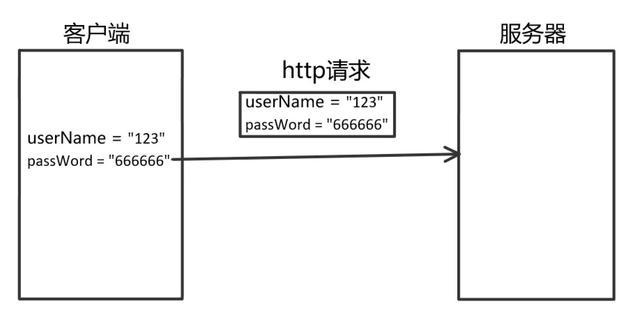

再例如,咱们在一个登录的场景下,输入用户名="123",暗码="666666",然后按下登录按钮,此刻http恳求中将携带着用户名和暗码两个信息提交到服务器,然后服务器从http恳求的报文中提取到用户名和暗码等信息。

很显着,http 恳求存在着一个很严重的问题,http 协议传输的是明文,假设中心有个黑客阻拦到该恳求,就阻拦到了咱们的数据,就能将咱们的用户名和暗码看得一览无余,这样隐私的数据就十分简单走漏出去。

因而,咱们很简单想到,咱们咱们能够对数据加密去处理该问题呀!这就引出了咱们今日的主题:HTTPS,所以,有了下图的场景。

修改

能够精确的看出,黑客即便截取到了咱们恳求的数据,他看到也仅仅一串乱码,底子不知道是啥子玩意,所以,HTTPS便是一种将数据加密后再传输的协议。

2. HTTP和HTTPS的比照

从上图能够正常的看到,HTTP 和 HTTPS协议底层都是依据 TCP的协议,仅仅 HTTPS协议中心多了一层 SSL或许TLS,因而,很简单,HTTPS便是 HTTP协议加上SSL/TLS。TLS 是SSL的升级版,它们的效果都是进行加密的衔接。

3. 对称加密

特色:靠一个密钥来加密数据,运用相同的一个密钥来解密数据。首要用户需要把自己的一把钥匙给送给服务器,用户用这把钥匙加密数据,然后服务器待会拿这把相同的钥匙去解密用户接下来发送的数据。

那么,这样的加密算法有什么不当呢?首要,假设用户具有相同的密钥的话,我的密钥能解你的数据,你的密钥能解密我的数据,这样,心怀叵测的用户就能截取和破解你的数据了,所以,每个用户都必须具有一把只归于自己的密钥,那每个用户的密钥都要先发给服务器,那有5000万个用户服务器就有5000万把密钥,这显着给服务器增加了太多太多的负荷,这是显着不符合咱们的需求的。

其次,假设在客户端第一次发送密钥给服务器的时分,此次发送是明文发送的,黑客此刻在中心截取到了咱们的密钥,那接下来的数据黑客也能破解掉,这显着也是不符合咱们的需求。

可是,该加密办法核算量小,加密和解密的速度比较快,合适加密比较大的数据。好了,讲完对称加密,咱们咱们都知道对称加密存在着一些缺陷,由此产生了第二种的加密办法,便是非对称加密。

4. 非对称加密

特色:有一个公钥和一个私钥,公钥加密只能私钥解密,私钥加密只能公钥解密。由于解密和加密运用不同的钥匙,所以称为非对称加密。公钥和私钥都放在服务器上,公钥是能够随意传输的,私钥是肯定不会露出的,数据传输是安全的。

说了这么多笼统的东东,咱们看一个详细的比如。

首要服务器端把公钥传给客户端,客户端拿到公钥后对数据进行加密,然后客户端发送运用公钥加密过的数据到服务器,服务器收到加密后的数据后运用私钥对数据进行解密。

此刻,黑客即便拿到公钥和公钥加密后的数据,也无法解密,由于公钥加密的数据公钥是解不了的,只要私钥能解。

该加密办法数据传输尽管安全,可是核算量大,加密和解密的速度比较慢。

那么,有没有一种办法是加密解密速度快,并且又是数据传输安全的呢?依据对称加密的长处和非对称加密的长处,由此诞生了HTTPS的加密办法,接下来咱们看一下HTTPS加密、解密及验证的进程。

5. HTTPS加密、解密及验证进程

假设服务器端存有一个公钥777和一个私钥888,首要,浏览器宣布一个 https恳求,如https://,服务器端呼应恳求,回来一个SSL数字证书给客户端,SSL数字证书包含了公钥和服务器的身份标识信息,客户端收到SSL数字证书之后,验证该数字证书是否有用。

如无效,则浏览器会宣布不安全正告,如有用,就会先生成一个随机码如6666,然后运用公钥777对这个随机码进行加密,然后传输该加密后的随机码到服务器,服务器运用私钥888进行解密,得到客户端的随机码为6666,以上该进程便是咱们说的非对称加密。

此刻,客户端和服务器都一起具有了该随机码6666,然后,把这个随机码6666用作对称加密的密钥,用密钥6666对userName和passWord的信息进行加密,发送到服务器端,服务器端相同运用相同的密钥6666对数据进行解密,最终得到userName和passWord的信息。以上为整个 HTTPS加密、解密及验证的进程。

总结

本文从 HTTP的不安全引出HTTPS,HTTPS便是在HTTP的基础上增加了一层 SSL的加密协议,然后进一步叙述了两种不同的加密办法,分别是对称加密和非对称加密,然后叙述了两者的不同及各自的优缺陷,HTTPS 归纳了两种加密办法,最终,给出了完好的HTTPS 加密、解密及验证进程。